Kada je o

hardverskim rešenjima reč, uređaji za šifriranje su obično

urađeni na principu logičkih kola upakovani korišćenjem integrisane tehnologije

u neki čip. Takođe, moguće je koristeći željeni algoritam šifriranja izraditi

softversko rešenje koje bi poruku koju šalje, recimo, računar šifriralo i

pomoću predajnika slalo na udaljenu lokaciju. Tako se projektuje i čip za

šifriranje koji kao ulazni signal prima binarnu poruku od računara i svoj izlaz

prosleđuje predajniku koji je ili povezan u fizičku mrežu ili prenosi podatke

bežičnim putem.

U ovom članku će biti dat detaljan prikaz načina

stvaranja algoritma šifriranja primenom logičkih funkcija, predstavljanje datog

algoritma pomoću logičkih kola, kao i predlog integrisane tehnologije pomoću

koje se logika pakuje u čip, odnosno finalni hardver za šifriranje.

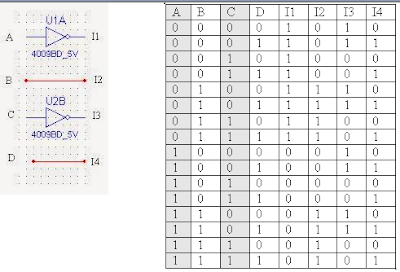

Šifriraćemo digitalni podatak od 4 bita. Prvi stepen bi izgledao ovako:

Šifriraćemo digitalni podatak od 4 bita. Prvi stepen bi izgledao ovako:

Ulazi su označeni sa A, B, C, D, a izlazi sa I1, I2, I3, I4. U tabeli stanja možete videti rezultat šifriranja nakon prvog stepena.

Da vidimo kako izgleda kompletan uređaj.

Uređaj je sastavljen od dva kola 4009, jednog kola 4030 i jednog kola 4077. Na sledećoj slici možete videti konfiguraciju kola. Na istoj slici može se videti i šema povezivanja.

U ovom slučaju, uzimamo u razmatranje skup

4-bitnih binarnih informacija. Skup 4-bitnih binarnih informacija ima ukupno 16

kombinacija i elementi skupa uzimaju vrednosti od 0 do 15, te zbog toga nije

problem predstaviti ovaj skup tabelarno i razmatrati ga kao jedan od

jednostavnijih primera šifriranja. Osim toga, 4 bita u binarnom kodu mogu

lako da se predstave u heksadecimalnom brojevnom sistemu, a to je sistem

koji digitalni računari odlično razumeju.

Princip šifriranja koji ćemo ovom prilikom

koristiti se zasniva na sledećem. Spoljašnji bitovi se propuste kroz ekskluzivno-ILI

funkciju, dok se unutrašnji negiraju. Na ovaj način se dobija

jedinstveno rešenje šifriranja i odgovarajući broj kombinacija elemenata skupa

šifriranih informacija koji je srazmeran broju elemenata skupa nešifriranih

informacija. Pored ovog principa, moguće je, primera radi, propustiti

spoljašnje bitove kroz ekskluzivno-NILI funkciju, a unutrašnje

ostaviti u afirmaciji. Mi ćemo koristiti kombinaciju ove dve metode u našem

algoritmu šifriranja.

Naravno, veću bezbednost i kriptografsku zaštitu digitalnih podataka pruža šifriranje u više nivoa. To u mnogome otežava posao kripto-analitičaru ili napadaču i zahteva od njega više uloženog vremena i sredstava da bi provalio u sadržaj digitalne poruke.

Naravno, veću bezbednost i kriptografsku zaštitu digitalnih podataka pruža šifriranje u više nivoa. To u mnogome otežava posao kripto-analitičaru ili napadaču i zahteva od njega više uloženog vremena i sredstava da bi provalio u sadržaj digitalne poruke.

U ovom slučaju ćemo koristiti 4-nivoa šifriranja

i to po sledećem sistemu. Za slučaj prvog nivoa šifriranja, šifrira se samo

jedan bit binarne informacije, tako što se naizmenično, počev od najniže

težinske vrednosti, bitovi propuštaju kroz NE funkciju. U

drugom nivou šifriranja, spoljašnji bitovi se dobijaju tako što se dva bita

informacije propuste kroz ekskluzivno-ILI funkciju, a unutrašnji tako što se

odgovarajuća težinska mesta negiraju. U trećem nivou šifriranja, sistem je

sličan, samo što je spoljašnji bitovi šifrirane informacije dobijaju kada sa na

3 bita primeni ekskluzivno-NILI funkcija, a odgovarajuće

unutrašnje težinske vrednosti ostanu u afirmaciji. I konačno, četvrti nivo

šifriranja podrazumeva invertovanje svakog pojedinačnog bita ili cifre.

Treba napomenuti da su rezultati po nivoima

šifriranja dati i u binarnom i u heksadecimalnom obliku. Rezultati su dati

tabelarno u Tabeli

Нема коментара:

Постави коментар